Es muy difícil encontrar vulnerabilidades en un sistema operativo moderno. En el sentido literal de la palabra, hay cientos de personas en Apple intentando hackear sus propios sistemas operativos para encontrar esas vulnerabilidades, y así solucionarlas antes de que se conozcan fuera de la compañía. Todas las empresas que desarrollan software, tienen equipos similares… y a pesar de eso, a menudo aparecen vulnerabilidades que no habían encontrado antes, incluso algunas que hacen gracia por lo absurdamente fáciles que son de encontrar.

Apple suele pedir disculpas cuando algo así ocurre y es especialmente grave, pero lo que realmente hace que se encuentren este tipo de bugs y que no se difundan públicamente, es el dinero; Apple, al igual que hacen muchas otras empresas, ofrece jugosas recompensas por ser notificados de problemas graves en iOS, macOS, watchOS o tvOS. De hecho, hay personas que viven sólo de eso… granar mucho dinero encontrando una vulnerabilidad que permita hacer el Jailbreak a iOS, y luego estar un año o dos sin trabajar más, es algo bastante habitual.

Sin embargo, Apple no es la empresa que más dinero ofrece en sus recompensas, y de hecho, sólo las ofrece en iOS – pero no las ofrece por encontrar bugs en macOS. Esto es precisamente lo que un programador alemán irónicamente llamado Linus Henze quería obligar a Apple a cambiar; Encontró un grave problema en el Llavero (Keychain) de macOS, que es el lugar en donde el sistema guarda todas las contraseñas de acceso a webs y aplicaciones. Debido a ese problema, es posible conseguir todas las contraseñas de un usuario para todos los servicios… y por eso es un problema grave, potencialmente muy peligroso.

En lugar de hacerlo público, lo que hizo fue publicar este vídeo en el que nos muestra cómo es capaz de sacar sin permiso las contraseñas de Keychain de un usuario, pero no muestra cual es el procedimiento exacto con el que lo consigue.

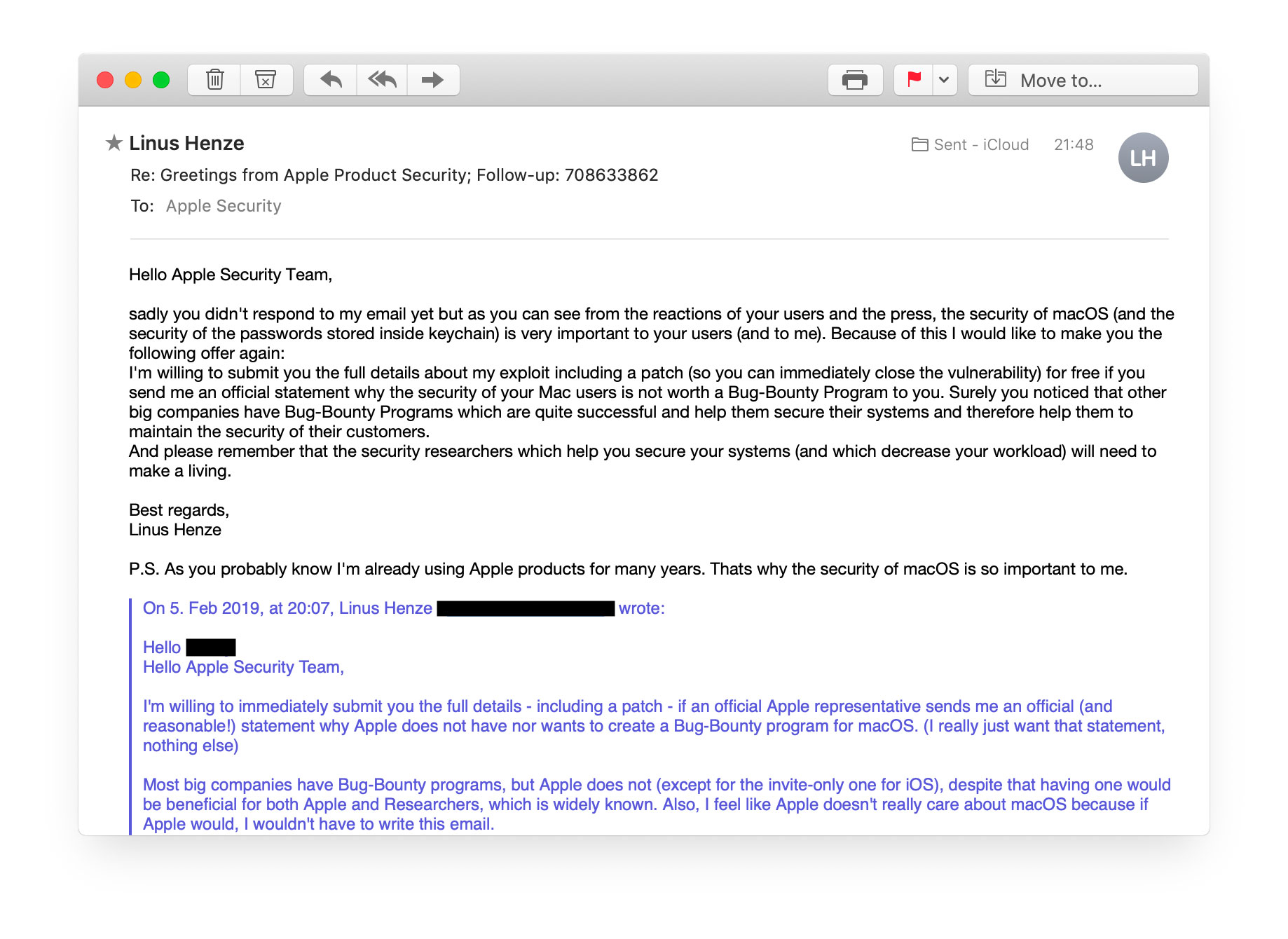

El equipo de seguridad de Apple se puso en contacto con él, pero no quiso indicarles cómo se consigue encontrar y utilizar esa vulnerabilidad porque quería que Apple le pagara por ello… no ya por su propio beneficio, sino por el de todos los hackers que descubren este tipo de problemas fuera de Apple y ayudan a la compañía a solucionarlos. Envió un email de contestación pidiendo una declaración de Apple acerca de por qué no hay un programa de recompensas para macOS. Si hay recompensas para iOS, ¿por qué no las hay para macOS? – eso es algo que sólo en Apple saben, pero obviamente la empresa vive sobre una auténtica montaña de dinero y lo justo y correcto es pagar a quien les ayuda a hacer sus productos más seguros. Sin embargo, no le contestaron más.

Ese dinero es también un incentivo que hará que macOS sea más seguro a medio y largo plazo, al igual que ocurre con iOS. Estas recompensas, de hecho, han sido lo que poco a poco ha ido haciendo que el Jailbreak desaparezca de la escena del iPhone, ya que por un lado no es tan necesario como antes (iOS ha ido mejorando mucho y añadiendo funciones que antes sólo se podían tener haciendo el Jailbreak) y por otro lado es obviamente muy tentador recibir hasta 200.000 dólares por avisar a Apple de cómo se consigue romper la seguridad del sistema. macOS no debería ser una excepción a esto.

Finalmente, Linus ha optado por indicar al equipo de seguridad de Apple cómo se consigue romper la seguridad de Keychain, así que en una futura actualización de macOS podremos tener todos esa mejora. Lo hace porque para él la seguridad de macOS es importante.

I’ve decided to submit my keychain exploit to @Apple, even though they did not react, as it is very critical and because the security of macOS users is important to me. I’ve sent them the full details including a patch. For free of course.

— Linus Henze (@LinusHenze) 28 de febrero de 2019

Ahora, Tim Cook debería tener la deferencia de enviarle un email para explicar por qué Apple no ofrece un programa de recompensas por encontrar vulnerabilidades en macOS, como hace con las de iOS. Es lo mínimo que podría hacer por haber ayudado a Apple hacer macOS más seguro para todos.