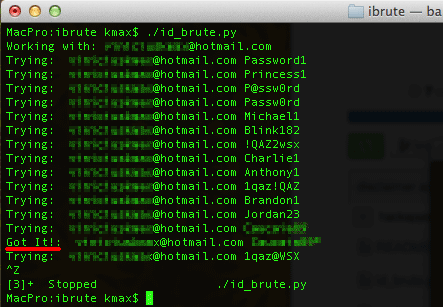

Hace unas horas os comentamos acerca la supuesta vulnerabilidad de iCloud que habría permitido conseguir fotos comprometidas de celebridades. Como os contamos iCloud como servicio no se ha visto comprometido, pero hace dos días alguien publicó en Github un script que permite probar en Buscar mi iPhone varias contraseñas habitualmente utilizadas en otros servicios. Utiliza un diccionario de contraseñas utilizadas habitualmente y lo único que hace es probar una, probar otra, y luego otras y así continuamente, durante horas y con miles de intentos, hasta que una consigue entrar. Este tipo de ataques se llaman de fuerza bruta porque más que una vulnerabilidad, lo que intentan es automatizar un proceso tedioso de manera que sólo sea cuestión de tiempo dar con una clave que permita entrar.

Es por esta razón que es muy importante tener un contraseña única en cada servicio, que sea relativamente complicada, o mejor aún, habilitar la verificación de seguridad en dos pasos, que obliga a teclear un código único y de un sólo uso enviado a nuestro iPhone cuando alguien intenta entrar a nuestra cuenta desde una máquina que antes nunca haya sido utilizada en ella.

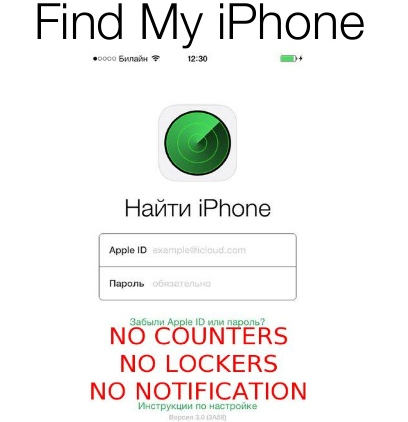

En cualquier caso, y volviendo a iCloud, parece ser que esas fotos de celebridades fueron conseguidas utilizando este script, aunque no se ha podido confirmar que así sea. Simplemente es una coincidencia muy significativa que este sistema para atacar Buscar mi iPhone aparezca dos días antes de darse esta noticia. El problema se da porque generalmente cuando un mismo equipo intenta probar muchas contraseñas en una web, un sistema automático lo bloquea durante horas o días, de manera que volver a intentarlo con todas las contraseñas del diccionario tarde algo así como cientos de años. Por lo visto, hasta hoy, Buscar mi iPhone no bloqueaba intentos consecutivos fallidos para entrar en una cuenta.

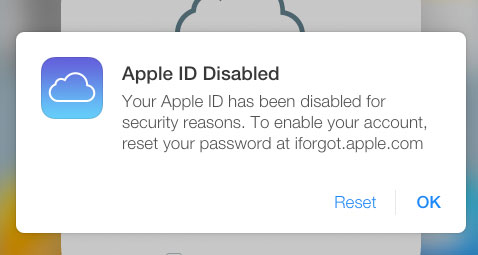

A partir de hoy, si alguien intenta entrar en Buscar mi iPhone y la contraseña falla varias veces, la cuenta en cuestión se bloquea temporalmente y obliga a configurar una nueva clave utilizando las preguntas secretas o la verificación en dos pasos, en el servicio de contraseñas olvidadas que Apple ofrece.

Lo que ha podido pasar en el tema de las celebridades es que se haya conseguido acceso a una de las cuentas gracias a una contraseña demasiado fácil, y luego se han encontrado en ella las direcciones de email de otras celebridades, en las que se ha probado de nuevo el diccionario de contraseñas de ese script y así, poco a poco, han podido, quizás, conseguir esas fotos. Es sólo una suposición porque no hay nada confirmado y nadie ha dicho que lo haya hecho, pero ahora mismo es la única posibilidad que existe en cuanto a la manera de conseguir esas imágenes.

Vía: The Next Web.

Si este fue el caso, es un problema de seguridad grave de Apple. Es cierto que las contraseñas fáciles se deben evitar, pero bloquear una ip luego para prevenir un ataque de fuerza bruta es el ABC de la seguridad informática. Lamentablemente es un error grave de Apple.

Bueno,si es v3rdad o m3n7ira p3r0 aun asi ya t3ng0 las 10es fo7os d3 e$as c3lebr1dad3s …

[…] una par de años os contamos acerca del hurto de fotos personales y bastante comprometedoras de las cuentas de Apple de varias celebridades. Apple aclaró más tarde que esto ocurrió por la […]