Las CPUs que Apple fabrica ahora para casi todos sus dispositivos, los M1, M2 y M3, tienen todos una vulnerabilidad que permite conseguir llaves de cifrado de información en casos muy concretos. Antes de que te preocupes, el atacante debe ejecutar una aplicación maliciosa expresamente programada para este propósito y por lo tanto tener acceso local a tu Mac o iPad, y aunque no es necesario tener permisos de administrador (root) y la aplicación se puede ejecutar con cualquier usuario, las posibilidades de que esto suponga un problema para la inmensa mayoría de usuarios, son extremadamente remotas. Eso sí, es una razón más para evitar descargar programas piratas o simplemente de fuentes no oficiales, dudosas, que no pertenezcan a los desarrolladores originales de ese software.

Este bug o vulnerabilidad en los procesadores de Apple es similar a la que hace años afectó a los procesadores de Intel, Spectre o Meltdown, problema que ya causó algunos dolores de cabeza a Apple en el pasado, aunque no es la misma.

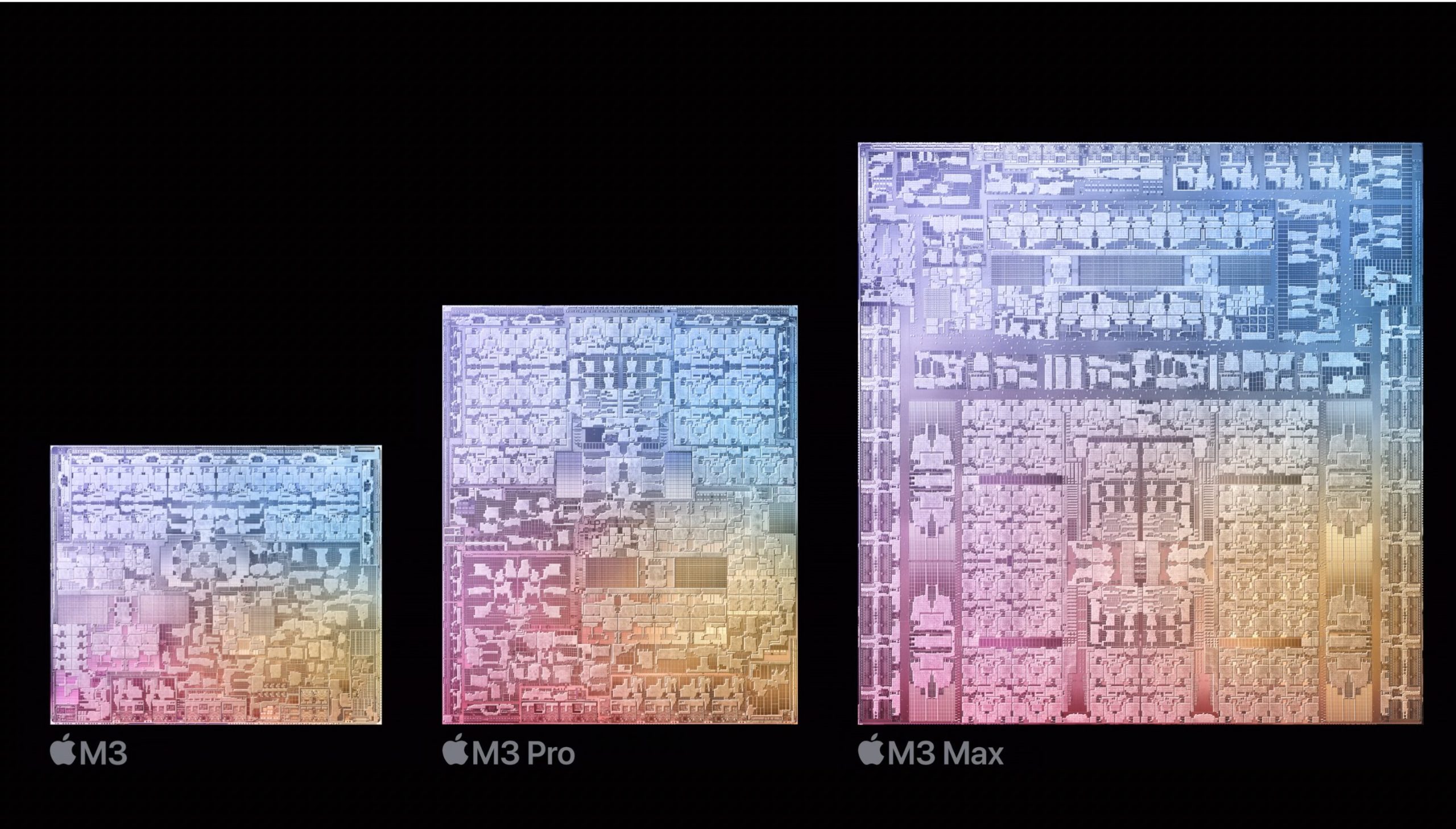

Se trata de la parte de los chips encargados de intentar adivinar cuáles van a ser las siguientes instrucciones a ejecutar, con el objetivo de que cuando eso suceda, se puedan ejecutar de manera más rápida y eficiente. La explicación técnica es extremadamente complicada y si te interesa la puedes encontrar detallada en ArsTechnica, pero las dos cosas a entender aquí es que este tipo de problemas en las CPUs es relativamente común, tanto en chips de Intel, como de AMD o ahora Apple, y que la única manera de solucionarla es haciendo cambios en el hardware de futuras generaciones de estos chips, o incluso de los que se fabriquen a partir del descubrimiento de este problema.

Aún así, si tienes y utilizas habitualmente uno de estos chips, realmente no hay razón para preocuparse porque las posibilidades de que alguien pueda utilizar esta vulnerabilidad, recordemos que con acceso físico y local a tu máquina (al menos por ahora), son muy remotas, y por otro lado, es muy probable que con una actualización de software en macOS o iPadOS se consiga también paliar en gran parte las posibilidades de que esto pueda ocurrir. No es un problema real que pueda tener consecuencias graves para muchas personas en ningún caso. De hecho, el descubrimiento se ha hecho en un estudio universitario entre siete personas pertenecientes a varias universidades norteamericanas y el programa de ejemplo, un shell-script que se ejecuta en Terminal, tarda realmente mucho tiempo en conseguir la llave de cifrado que se busca. Han llamado GoFetch a esta vulnerabilidad.