Una de las grandes ventajas de las Virtual Private Networks (VPNs) como os hemos contado en múltiples ocasiones, es poder añadir una capa de seguridad más en todas nuestras comunicaciones cifrando los datos. Muchas empresas de VPN ofrecen estos servicios, ofreciendo no sólo ese cifrado de datos sino la posibilidad de conectar desde un país diferente al que nos encontramos, pudiendo así acceder a contenidos de servicios de streaming de vídeo que, de otra manera, no estarían disponibles. Sin embargo, parece que las VPNs no están funcionando exactamente como se espera, debido a un bug que ocasiona que haya datos que no se cifren a través de una VPN aunque el usuario piense que es así. Este problema, descubierto por un investigador con un router y equipamiento que le permite ver exactamente todas las conexiones que se inician o llegan a un iPhone, acaba de ser publicado en Ars Technica.

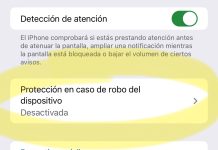

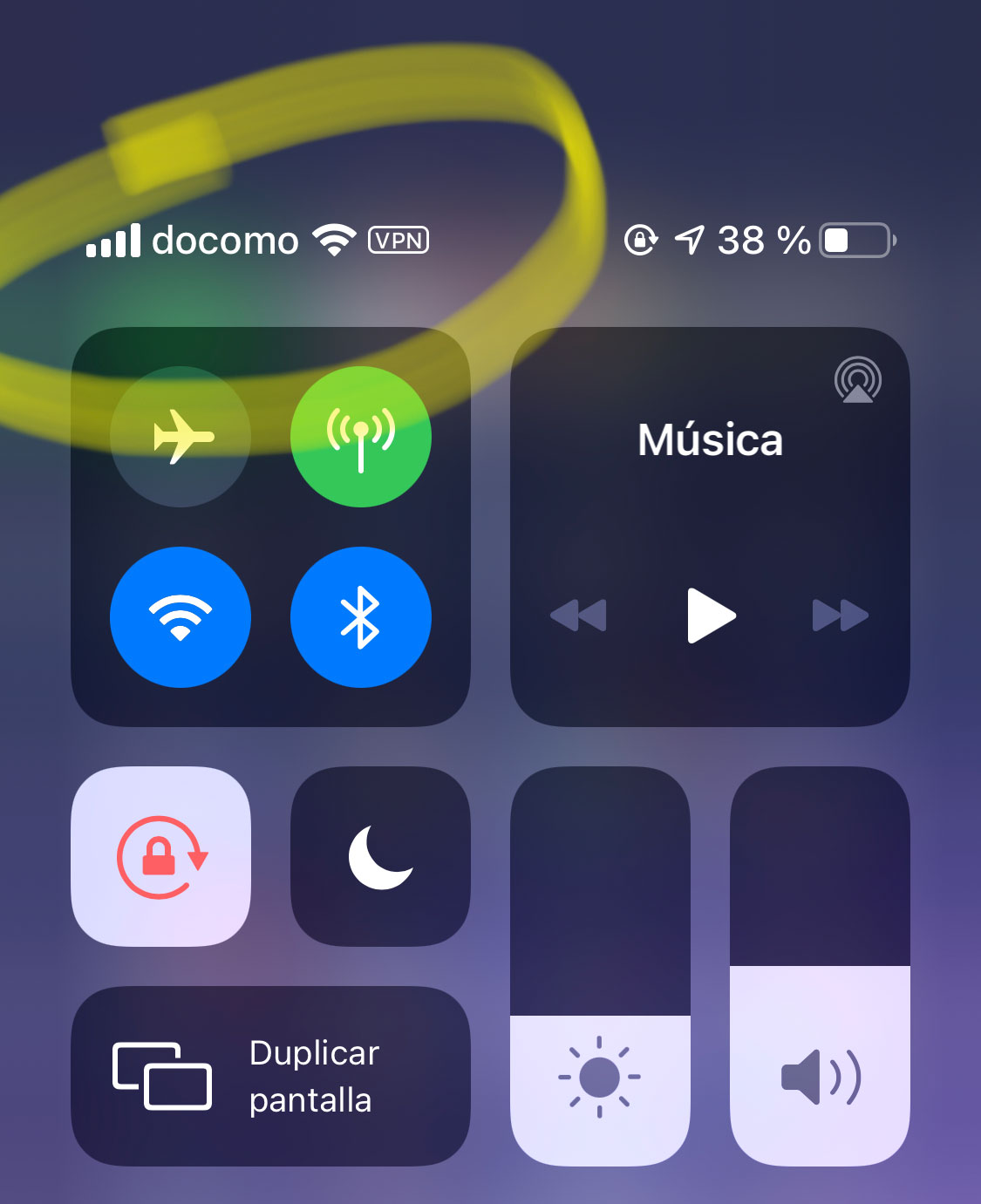

Según parece, cuando uno configura una conexión VPN, bien manualmente en la App de Ajustes o a través de la App de cualquier proveedor de servicios de VPN que básicamente configuran ese perfil de conexión por el usuario desde su App, hay conexiones que ya están en curso. Nada más encender un iPhone, ya se establecen conexiones con servidores de iCloud, por ejemplo. También con servidores de correo, entre otros. Estas conexiones deberían interrumpirse tan pronto se activa la VPN, para volver a activarlas a través de la misma. Sin embargo, según este investigador, esto no ocurre así… el iPhone mantiene esas conexiones ya existentes previamente fuera de la VPN. Las nuevas conexiones efectivamente se hacen a través de la VPN recién activada, pero las conexiones previas no se interrumpen para hacerlas de nuevo, y eso supone un problema porque el usuario puede pensar que está cifrando todos los datos de todas sus conexiones a Internet, cuando no es el caso.

Este investigador, Michael Horowitz, indica que Apple hace ya más de dos años que conoce este problema, a pesar de lo cual aún no ha parcheado este comportamiento con una actualización de seguridad. El problema se reportó a Apple tras ser encontrado por ProtonVPN, una de las empresas más conocidas que ofrecen servicios de VPN en Internet. Lo hicieron en marzo del año 2020, con iOS 13 en la mayoría de iPhones del mundo. A día de hoy, iOS 16 beta 5 sigue sin solucionar el problema.

Ahora que Ars Technica se ha hecho eco de este problema y que por lo tanto se convierte en mainstream, es probable que en Apple tomen cartas en el asunto para averiguar por qué este problema tan grave sigue sin solucionarse a pesar de haber un Radar sobre el mismo. Radar es el sistema de seguimiento de bugs de Apple, cada radar es un ticket que en teoría deben estar comprobando y solucionando. Nada como hacer mucho ruido mediático para desenterrar un radar y que alguien en Apple tome cartas en el asunto.